Seiring dengan meningkatnya kompleksitas ancaman siber, pendekatan keamanan tradisional yang hanya mengandalkan perimeter network sudah tidak lagi cukup. Saat ini, banyak perusahaan mulai beralih ke model keamanan yang lebih modern dan adaptif, yaitu Zero Trust Security. Konsep ini berfokus pada prinsip bahwa tidak ada pengguna atau perangkat yang secara otomatis dapat dipercaya, baik dari dalam maupun luar jaringan. Salah satu perusahaan yang menyediakan solusi untuk implementasi konsep ini adalah Check Point Software Technologies.

Dengan pendekatan Zero Trust, organisasi dapat meningkatkan keamanan sistem mereka secara signifikan, terutama dalam menghadapi ancaman siber yang semakin canggih.

Apa Itu Zero Trust Security?

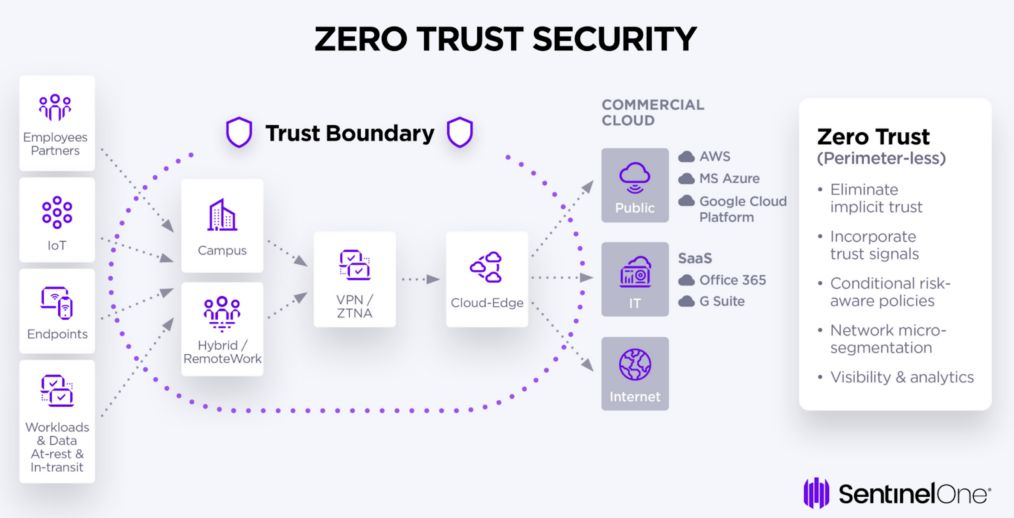

Zero Trust adalah model keamanan yang berprinsip “never trust, always verify”. Artinya, setiap akses ke sistem harus diverifikasi terlebih dahulu, tanpa memandang asal akses tersebut.

Dalam model ini:

- Semua pengguna harus diautentikasi

- Setiap perangkat harus diverifikasi

- Akses diberikan berdasarkan kebutuhan

- Aktivitas pengguna selalu dimonitor

Pendekatan ini membantu mencegah akses tidak sah dan mengurangi risiko pelanggaran keamanan.

Mengapa Zero Trust Semakin Penting?

Perubahan cara kerja modern seperti remote working dan penggunaan cloud membuat batas jaringan menjadi semakin kabur. Hal ini meningkatkan risiko keamanan jika hanya mengandalkan sistem tradisional.

Beberapa alasan pentingnya Zero Trust antara lain:

- Banyaknya akses dari luar jaringan perusahaan

- Penggunaan berbagai perangkat oleh karyawan

- Meningkatnya serangan berbasis identitas

- Kompleksitas sistem IT modern

Dengan Zero Trust, perusahaan dapat mengontrol akses secara lebih ketat dan terukur.

Peran Check Point dalam Implementasi Zero Trust

Check Point menyediakan berbagai solusi yang mendukung implementasi Zero Trust Security dalam lingkungan enterprise.

1. Identity-Based Access Control

Check Point memungkinkan perusahaan mengatur akses berdasarkan identitas pengguna.

Dengan sistem ini:

- akses diberikan sesuai peran

- pengguna hanya dapat mengakses data tertentu

- risiko penyalahgunaan akses dapat diminimalkan

2. Multi-Factor Authentication (MFA)

MFA menjadi bagian penting dalam Zero Trust. Check Point mendukung autentikasi berlapis untuk meningkatkan keamanan login.

Pengguna harus melalui beberapa tahap verifikasi, seperti:

- password

- kode OTP

- autentikasi perangkat

3. Network Segmentation

Check Point memungkinkan perusahaan membagi jaringan menjadi beberapa segmen.

Manfaatnya:

- membatasi pergerakan attacker

- melindungi data sensitif

- meningkatkan kontrol sistem

4. Continuous Monitoring

Dalam Zero Trust, monitoring dilakukan secara terus-menerus.

Check Point menyediakan sistem monitoring yang mampu:

- mendeteksi aktivitas mencurigakan

- memberikan alert secara real-time

- merespons ancaman dengan cepat

Keunggulan Zero Trust dengan Check Point

Keamanan Lebih Tinggi

Setiap akses diverifikasi sehingga risiko serangan dapat dikurangi.

Kontrol Akses yang Lebih Baik

Perusahaan dapat mengatur siapa yang dapat mengakses data tertentu.

Perlindungan Data Sensitif

Data penting tetap aman meskipun terjadi pelanggaran di bagian lain sistem.

Fleksibilitas untuk Cloud dan Remote Work

Zero Trust sangat cocok untuk lingkungan kerja modern yang fleksibel.

Langkah Implementasi Zero Trust

Untuk menerapkan Zero Trust secara efektif, perusahaan dapat mengikuti langkah berikut:

- Mengidentifikasi aset penting

- Mengatur kebijakan akses berbasis identitas

- Mengimplementasikan MFA

- Melakukan segmentasi jaringan

- Mengaktifkan monitoring secara real-time

Dengan langkah ini, perusahaan dapat membangun sistem keamanan yang lebih kuat.

Studi Kasus Penggunaan Zero Trust

Banyak perusahaan telah mengadopsi Zero Trust untuk meningkatkan keamanan mereka.

Perusahaan finansial menggunakan Zero Trust untuk melindungi data transaksi.

Perusahaan teknologi menerapkan Zero Trust untuk mengamankan akses developer.

Instansi pemerintah menggunakan model ini untuk melindungi sistem informasi nasional.

Tantangan dalam Implementasi Zero Trust

Meskipun memiliki banyak keuntungan, implementasi Zero Trust juga memiliki beberapa tantangan:

- kompleksitas sistem

- kebutuhan integrasi dengan sistem lama

- biaya implementasi

- kebutuhan pelatihan tim IT

Namun, dengan strategi yang tepat, tantangan ini dapat diatasi.

Masa Depan Zero Trust Security

Zero Trust diprediksi akan menjadi standar keamanan di masa depan.

Beberapa tren yang akan berkembang antara lain:

- integrasi AI dalam autentikasi

- otomatisasi keamanan

- keamanan berbasis identitas

- peningkatan proteksi cloud

Perusahaan yang mengadopsi Zero Trust sejak dini akan memiliki keunggulan dalam menghadapi ancaman siber.

Kesimpulan

Zero Trust Security merupakan pendekatan modern yang membantu perusahaan meningkatkan keamanan sistem IT mereka. Dengan prinsip “never trust, always verify”, organisasi dapat mengurangi risiko serangan dan melindungi data secara lebih efektif.

Infrastruktur IT yang kuat adalah kunci produktivitas perusahaan. Dengan checkpoint indonesia, merupakan bagian dari PT. iLogo Indonesia, yang merupakan mitra terpercaya dalam solusi Infrastruktur IT dan Cybersecurity terbaik di Indonesia.

Hubungi kami sekarang atau kunjungi checkpoint.ilogoindonesia.id untuk informasi lebih lanjut!